Disaster Recovery

"Unsere Experten bringen hochwertige Erfahrungen aus den Bereichen Security, Cybersicherheit und der Projektanalyse ein!“

Kaum ein Prozess in Unternehmen ist heute ohne IT-Unterstützung möglich. Zunehmende Datenvolumina und globaler Wettbewerb fordern ununterbrochene Datenverfügbarkeit und Datenintegrität. Bereits kleinere Ausfälle legen ganze Unternehmensbereiche lahm. Dies kann dazu führen, dass Kundenanfragen nur verzögert bearbeitet werden können. Je mehr Zeit bis zur Wiederherstellung der Geschäftsprozesse vergeht, umso größer der wirtschaftliche Schaden und der drohende Imageverlust.

Neben Elementarschäden wie zum Beispiel Brand, Überschwemmung oder Erdbeben, wachsen mit den technischen Möglichkeiten ständig die Bedrohungen durch Cyberattacken. Diese müssen in einer Disaster Recovery Strategie berücksichtigt werden. Ein weiterer Anstieg von Cyberangriffen in der Zukunft ist gewiss. Cyberangriffe stellen die IT-Abteilungen vor immer neue Herausforderungen.

Die Lösung

Eine Disaster Recovery Strategie. Durch sie wird der Verlust der unternehmerischen Leistungsfähigkeit in Krisenfällen verhindert. Disaster Recovery Prozesse - DR Prozesse sollten im Business Continuity Management unbedingt Berücksichtigung finden.

Der Disaster Recovery-Prozess ist eingebettet in das Business Continuity Management - BCM und schreibt dieses im Bereich der IT fort. BCM ist der Aufbau eines leistungsfähigen Notfall- und Krisenmanagements. Es dient der systematischen Vorbereitung auf die Bewältigung von Schadensereignissen. So werden wichtige Geschäftsprozesse selbst in kritischen Situationen nicht oder nur temporär unterbrochen. Die wirtschaftliche Existenz des Unternehmens bleibt trotz des Schadens-ereignisses gesichert.

Die Umsetzung

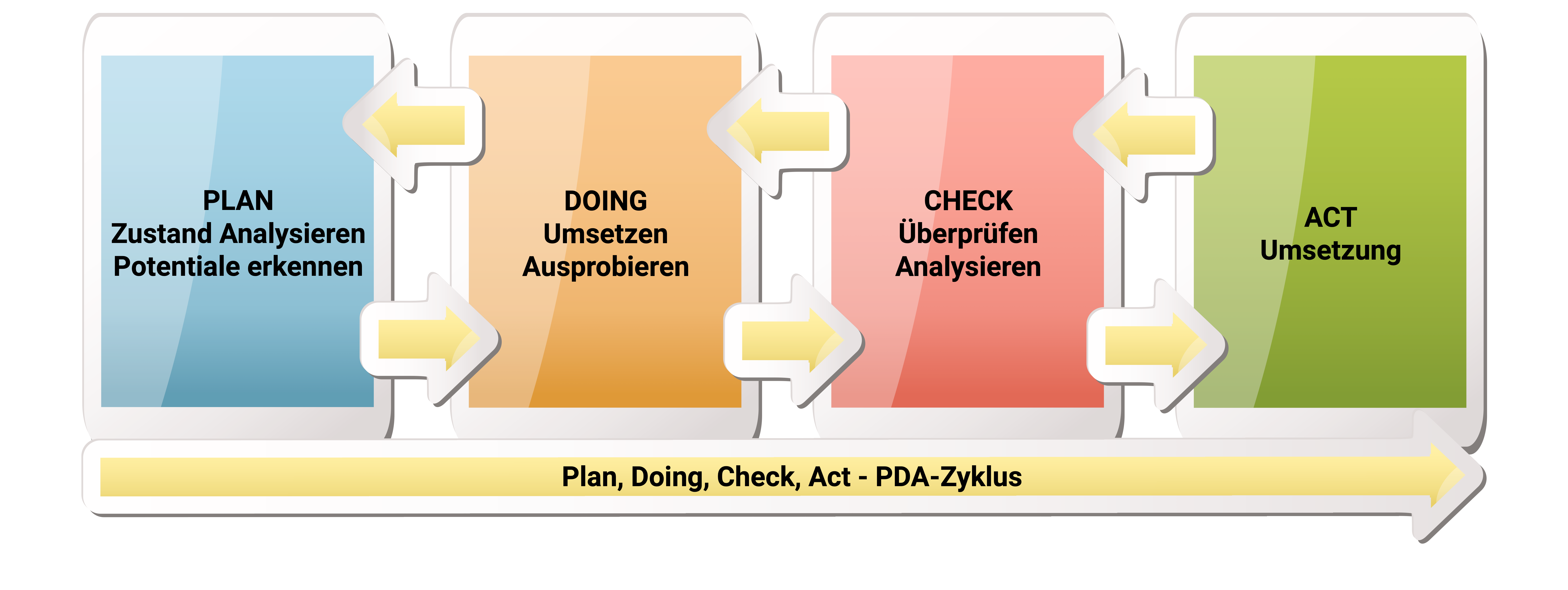

Der DR-Prozess ist ein Regelkreis aus Konzeption, Planung, Test und Abgleich der zyklisch durchlaufen wird. Er entspricht dem PDCA (Plan-Do-Check-Act)-Zyklus des BSI.

Kernfragen

- Wie lange kann das Unternehmen ohne IT auskommen?

- maximale Ausfallzeit

- spätester Wiederanlaufzeitpunkt

- Wie viel Datenverlust kann das Unternehmen verkraften?

- Bedeutung der Daten

- Wiederherstellbarkeit verlorener Daten

- Welche Anforderungen müssen beachtet werden?

- Compliance-Richtlinien

- gesetzliche Vorgaben

- interne Vorgaben

Unsere Erfahrung

Mit über 20 Jahren Erfahrung im Bereich Disaster Recovery und Notfallvorsorge können wir Sie bis hin zum Disaster Recovery as a Service - DRaaS im Thema Notfallvorsorge als Partner begleiten. Wiederanläufe Ihrer IT-Umgebung können in unseren Recovery Centern in Oberreichenbach und Hannover oder auch bei Ihnen vor Ort mit unseren mobilen Rack-/Containerlösungen zur regelmäßigen Überprüfung und Anpassung Ihrer Prozesse getestet werden.

Unsere Recovery Center

Unsere Recovery Center befinden sich in unseren BSI-zertifizierten Rechenzentren direkt am Standort Deutschland. Sie sind mit einer Vielzahl von unterschiedlichen IT-Systemen ausgestattet. Das jeweilige Nutzungsrecht wird Ihnen je nach Vorhaltevertrag zugesichert.

COMBACK Disaster Recovery Services sind Datenschutz, Verfügbarkeitsschutz, Selbstschutz und Investitionsschutz.

Im Katastrophenfall können unsere Kunden rund um die Uhr den Alarm auslösen. Durch festgelegte, geprobte Prozesse wird der Wiederanlauf der IT-Systeme umgehend gestartet und das COMBACK Team steht sofort zur Verfügung.

Sicherheit ist Vertrauenssache

IT-Sicherheit ist Vertrauenssache. Besonders wenn der Auftrag lautet, gezielt nach den Sicherheitslücken in der IT-Infrastruktur zu suchen.

Seit über 20 Jahren steht der Name COMBACK für Hochsicherheit in der IT. Unser gesamtes Unternehmen ist mit all seinen Prozessen BSI-zertifiziert. Unsere erfahrenen Experten setzen technische und organisatorische Sicherheitslösungen um und beraten zu sicheren Geschäftsprozessen. Unsere Mitarbeiter sind durch regelmäßige Schulungen immer auf dem neuesten Stand der Technik. Sie verfügen über einen hohen Kenntnisstand. Alle COMBACK Mitarbeiter sind nach strengen Kriterien sicherheitsüberprüft und auf Landes- und Bundesdatenschutz-Gesetze verpflichtet.

Impressum | Datenschutz | Sitemap | Kontakt | Neuigkeiten | Veranstaltungen | Karriere

COMBACK GmbH | CITA / Jägerhaus | 75394 Oberreichenbach